微软新漏洞几波及所有网民或致大规模木马爆发

12月9日下午,360安全中心监测到一个非常严重的微软最新XML安全漏洞,将影响到所有使用IE控件的程序,包括各主要浏览器、邮件客户端、办公软件、Rss订阅器以及可嵌入网页的所有第三方软件,影响范围极其广泛。更严重的是,截至目前微软仍未发布针对这一最新XML漏洞的官方补丁。为防止由该漏洞导致的大规模木马疫情的爆发,360安全中心在全球范围内率先开发和推出了补丁程序

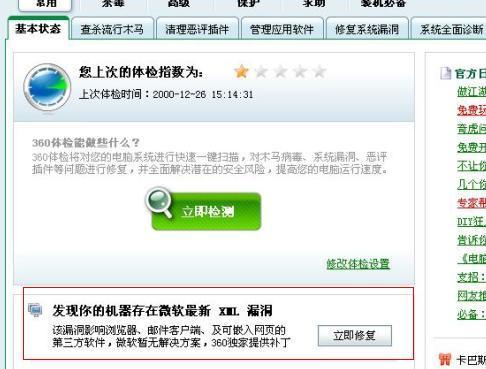

修复步骤1:打开360安全卫士

修复步骤2:如发现界面有漏洞提示,请点击【立即修复】,见下图

注1:修复漏洞后必须开启360安全卫士【网页防漏】功能

注2:另有单独的修复工具提供下载,下载地址 http://dl.360safe.com/360fixmsxml.exe

目前,360安全中心已监控到有黑客开始利用微软最新XML漏洞疯狂传播木马,几乎全体网民都面临着由这一漏洞导致的严重安全威胁:不管是用IE、傲游、腾讯TT等浏览器上网,还是用Word、WPS等办公软件阅读文档,或用Outlook和Foxmail等邮件客户端查阅邮件,以及通过抓虾、周伯通、看天下等RSS订阅器查看新闻时,都有可能中招。针对该漏洞的攻击甚至可能波及火狐等安全性较高的浏览器。

该漏洞可由IE中用来解析HTML语言的动态链接库MSHTML.DLL触发。黑客事先精心构造一段能触发该漏洞的XML格式文件或代码,并将该文件或代码嵌入某个HTML网页、Word、RSS等相关应用的文件中,一旦受害用户使用上述任何一种IE控件相关的程序去打开这个文件,黑客就能在用户电脑中运行任意一种木马。

据了解,在地下交易网站中,针对该漏洞的攻击代码的售价已从12万元急降至完全公开和免费,这意味着对此漏洞的黑客攻击已经由研究进入实战阶段,未来一段时间利用该漏洞的挂马网页数量必然呈激增趋势。360安全中心每天通过搜索引擎对上亿网页进行网页自动挂马实时分析,同时借助3000万活跃用户的代码上传,才能在第一时间截获相应的木马样本。

为防止大范围木马入侵,360安全中心在全球范围内率先开发和推出了针对该漏洞的补丁程序。凡是360安全卫士的用户,均可直接安装360提供的漏洞修复程序

为了避免受到更多木马的侵袭。其他用户请尽快登录360官网(http://www.360.cn)下载最新的360安全卫士后,再下载安装该漏洞补丁。

同时,安全专家推荐广大用户使用360安全浏览器,可自动拦截利用该漏洞制作的恶意网页,有效保护网民上网安全。

360安全中心提醒用户,面对漏洞频发、木马猖獗的网络环境,一定要彻底摒弃“事后查杀”的侥幸心理,养成勤打补丁、定期扫描的上网安全习惯。定期升级360安全卫士,确保第一时间修复系统,才能将将木马病毒与您的电脑彻底隔离。截至发稿前,微软官方仍未公布该漏洞的任何信息。

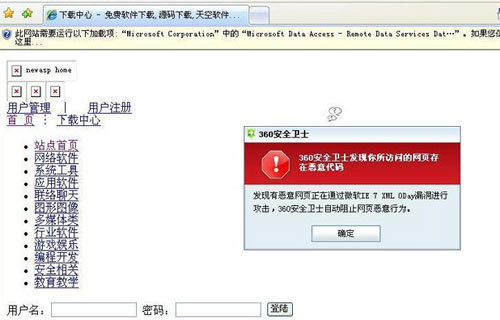

安装补丁后,360拦截效果

除此以外360卫士检测到的其他漏洞也要进行修补更新!